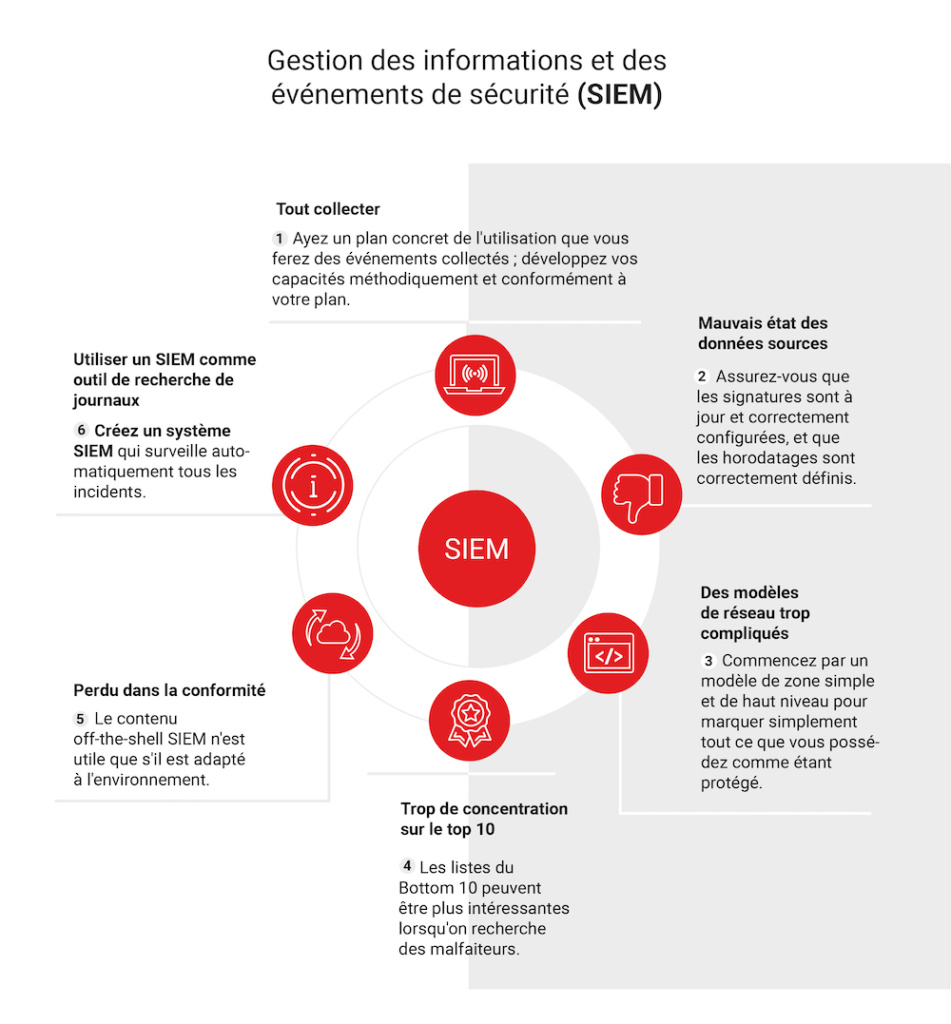

Élaboration d'un plan d'intervention en cas d'incident de la technologie opérationnelle et de la technologie de l'information

La Sécurité Opérationnelle, une composante essentielle de la cybersécurité de votre entreprise ? | SYNETIS

Sécurisez les données informatiques de votre entreprise - Retis, Experts en E-commerce & projets numériques

Sécurité opérationnelle - 3e Intégration à l'ISO 27001 - broché - Alexandre Fernandez-Toro - Achat Livre ou ebook | fnac

Livre Sécurité informatique sur le Web - Apprenez à sécuriser vos applications (management, cybersécurité, développement et opérationnel)